Dans un monde où les échanges numériques rythment chaque chantier et chaque bureau, sécuriser réseau informatique devient un enjeu aussi crucial que la solidité des fondations d’un bâtiment. Face à la multiplication des menaces informatiques, aucune structure, grande ou petite, ne peut négliger la protection de ses systèmes et de ses données. Par conséquent, que vous soyez artisan, gestionnaire de parc immobilier ou responsable d’une PME du secteur BTP, il est indispensable de comprendre les bonnes pratiques et les solutions adaptées pour garantir l’intégrité de votre réseau. Cet article vous guide, étape par étape, pour bâtir une stratégie de sécurité efficace, adaptée à la réalité du terrain, en vous apportant conseils concrets, exemples et repères essentiels.

Comprendre les fondations de la sécurité réseau

Définition et enjeux spécifiques pour le BTP

Avant tout, il convient de bien cerner ce que recouvre la notion de sécurité réseau. Il s’agit de l’ensemble des mesures techniques et organisationnelles destinées à préserver les systèmes informatiques contre toute attaque, intrusion ou fuite de données. Dans le secteur du bâtiment, où la gestion de plans, devis et données clients transite par le réseau, la moindre faille peut entraîner des conséquences opérationnelles majeures. En somme, sécuriser réseau informatique, c’est protéger l’ossature sur laquelle repose toute votre activité numérique.

Différences entre sécurité réseau, cybersécurité et sécurité informatique

Il importe également de distinguer sécurité réseau, cybersécurité et sécurité informatique. D’une part, la sécurité réseau se concentre sur la protection des infrastructures de communication (serveurs, routeurs, Wi-Fi, etc.). D’autre part, la cybersécurité englobe la défense globale contre les menaces numériques, incluant les réseaux mais aussi les applications, les utilisateurs et les données. Enfin, la sécurité informatique recouvre un périmètre encore plus large, incluant la protection physique des équipements. Ainsi, une stratégie efficace doit articuler ces trois volets pour une défense globale.

Identifier les risques et menaces pour votre réseau

Panorama des attaques et vulnérabilités courantes

Dans la réalité des chantiers et des bureaux, les risques prennent de multiples formes. Parmi les plus fréquents, on trouve les malwares (logiciels malveillants), ransomwares (logiciels de rançon), tentatives de phishing ou encore accès non autorisés via le Wi-Fi. De plus, l’arrivée massive des objets connectés et des solutions cloud complexifie la tâche. Par ailleurs, l’absence de mise à jour régulière des systèmes ou des mots de passe trop faibles ouvrent la porte à de nombreuses failles.

Conséquences concrètes d’un incident de sécurité

Un réseau compromis peut par exemple entraîner l’arrêt total d’un chantier, la perte de données sensibles ou la paralysie de la facturation. Outre l’impact financier, les conséquences réputationnelles sont parfois irrémédiables, sans compter les obligations réglementaires (RGPD) qui s’imposent aux entreprises. En somme, ignorer la sécurité réseau revient à négliger la longévité de votre activité, de la même manière que négliger la qualité d’un plafonnier salle de bain peut nuire au confort d’un logement.

Bâtir une stratégie pour sécuriser réseau informatique

Évaluation des besoins et cartographie du réseau

Comme pour un projet d’aménagement, la première étape consiste à réaliser un diagnostic complet de votre infrastructure. Identifiez les équipements critiques (serveurs, postes utilisateurs, bornes Wi-Fi, objets connectés), les flux de données, ainsi que les accès distants. Cartographier votre réseau permet de visualiser les points sensibles et d’adapter les mesures de sécurité, à l’image de l’aménagement d’une salle de bain 10m2 où chaque élément doit trouver sa place pour optimiser la circulation.

Élaboration d’une politique de sécurité réseau

Par ailleurs, il est essentiel de formaliser une politique de sécurité claire. Définissez les droits d’accès, les procédures de sauvegarde, la gestion des incidents et les exigences de mise à jour. De plus, impliquez les parties prenantes (direction, utilisateurs, administrateurs réseau) afin de garantir une adhésion et une application rigoureuse des règles établies.

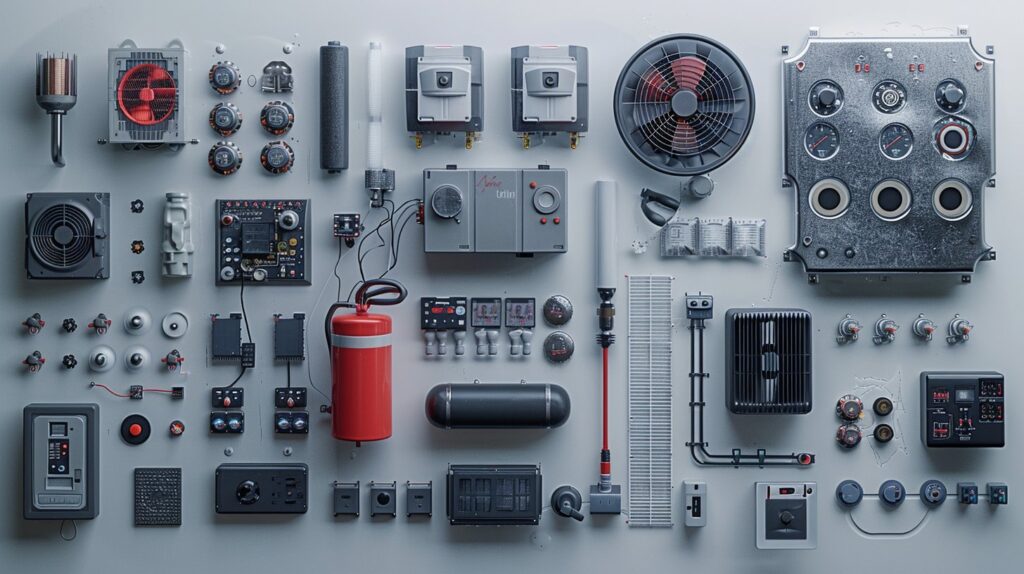

Solutions et dispositifs pour sécuriser réseau informatique

Pare-feux, VPN et contrôle d’accès

Pour sécuriser efficacement vos infrastructures, plusieurs outils s’imposent. Les pare-feux jouent un rôle de barrière en filtrant les flux entrants et sortants. En outre, les VPN (réseaux privés virtuels) sont indispensables pour les accès distants ou les chantiers mobiles : ils créent un tunnel chiffré qui protège les échanges contre toute interception. Parallèlement, le contrôle d’accès limite l’accès aux ressources sensibles uniquement aux personnes autorisées, notamment via des solutions d’authentification forte (double facteur, badges, etc.).

Segmentation et cloisonnement du réseau

Autrement dit, il s’agit de diviser le réseau en plusieurs segments indépendants. Cette approche permet, en cas d’intrusion, de limiter la propagation d’une attaque à un seul secteur. Par exemple, séparer le réseau administratif du réseau dédié à la gestion des équipements industriels ou du Wi-Fi invité limite les risques de contamination croisée. Cette démarche rappelle l’aménagement d’une salle de bain 6m2 où chaque zone doit être pensée pour éviter les débordements.

Systèmes de détection et prévention d’intrusion

Les IDS (systèmes de détection d’intrusion) et IPS (systèmes de prévention) surveillent en temps réel les anomalies et alertent immédiatement en cas de comportement suspect. De plus, ils permettent d’isoler automatiquement une machine infectée, minimisant ainsi l’impact d’une attaque.

Bonnes pratiques et mesures essentielles

Mise à jour et maintenance régulière

Dans la durée, la sécurité repose sur la régularité des opérations de maintenance. Installez systématiquement les mises à jour de sécurité, que ce soit pour les systèmes d’exploitation, les applications ou les équipements réseau. En effet, la majorité des cyberattaques exploitent des failles déjà connues, souvent corrigées par les éditeurs. Une politique de maintenance préventive, à l’image de l’aménagement salle de bain 4m2 bien pensé, évite bien des sinistres.

Gestion des mots de passe et authentification forte

Par ailleurs, il convient d’imposer des règles strictes pour la gestion des mots de passe. Privilégiez des mots de passe longs et complexes, renouvelez-les régulièrement et adoptez l’authentification multi-facteur pour les accès sensibles. De ce fait, même en cas de vol de mot de passe, l’accès aux ressources critiques reste protégé.

Sauvegarde et restauration des données

La sauvegarde régulière des données constitue un dernier rempart en cas d’attaque. Stockez les copies de sauvegarde sur un support externe ou dans le cloud, tout en privilégiant des solutions chiffrées et protégées par mot de passe. Testez régulièrement la restauration pour vous assurer de la fiabilité du dispositif.

Sensibilisation et formation des utilisateurs

En outre, la réussite de la sécurisation passe par l’implication de tous les collaborateurs. Proposez des sessions de sensibilisation aux risques (phishing, usage du Wi-Fi public, partage de fichiers) et formez vos équipes aux gestes simples pour réagir face à une alerte ou un incident. N’oubliez pas que l’humain reste souvent la première faille, mais aussi la meilleure défense.

Adapter la sécurisation à l’évolution des réseaux

Sécurité du cloud et des objets connectés

Le développement du cloud et des objets industriels connectés (IoT) impose de nouvelles exigences. Pour ces environnements, activez le chiffrement des données, contrôlez les accès et surveillez les échanges avec l’extérieur. Évaluez régulièrement les niveaux de sécurité des prestataires cloud et assurez-vous que chaque objet connecté ne constitue pas une porte d’entrée pour un attaquant.

Surveillance avancée et intelligence artificielle

Aujourd’hui, des solutions basées sur l’intelligence artificielle permettent d’analyser en temps réel les flux réseau, de détecter des comportements anormaux et de réagir automatiquement. Ces outils offrent une surveillance proactive, identifiant des menaces auparavant invisibles, et renforcent ainsi la robustesse de votre infrastructure.

Défis et enjeux pour l’avenir de la sécurité réseau

Émergence de nouveaux risques : réseaux 5G, SASE, Zero Trust

Avec l’arrivée de la 5G, l’explosion du télétravail et la généralisation du Zero Trust (principe selon lequel aucun utilisateur, appareil ou application n’est considéré comme fiable d’emblée), les entreprises doivent adapter leurs pratiques. Le modèle SASE (Secure Access Service Edge) intègre sécurité et mobilité, répondant aux besoins des équipes dispersées sur plusieurs sites ou chantiers.

Obligations réglementaires et enjeux réputationnels

Enfin, les obligations légales (RGPD, directives sectorielles) imposent une vigilance accrue sur la gestion des données personnelles. Un manquement en matière de sécurité réseau peut entraîner des sanctions et nuire à la confiance de vos clients et partenaires.

Conclusion : faire de la sécurité réseau une priorité durable

Finalement, sécuriser réseau informatique ne relève plus du simple choix technique, mais d’une véritable stratégie d’entreprise. En combinant dispositifs techniques adaptés, maintenance régulière, politique de sensibilisation et veille permanente, vous protégez vos activités contre des risques majeurs. Pour accompagner la transformation numérique du bâtiment, il est impératif d’intégrer la sécurité au cœur de chaque projet, comme on veille à la qualité des matériaux ou à l’ergonomie d’un aménagement. En somme, construire un réseau sûr, c’est garantir la pérennité et la performance de votre entreprise à long terme.